Власти создают в России суверенный интернет вещей

В России создадут Реестр идентификаторов интернета вещей, который обеспечит единую идентификацию пользователей данных сетей. Это облегчит правоохранительным органам доступ к передаваемым абонентами интернета вещей данным.Четырехуровневая модель российского интернета вещей

Минкомсвязи одобрило «Концепцию построения и развития узкополосных беспроводных сетей связи интернета вещей в России». Документ разработан рабочей группой при АНО «Цифровая экономика» при участии Минтранса и ФСБ.

Рассматриваемые в Концепции узкополосные беспроводные сети интернета вещей разделены на два типа. Первый тип - это сети, работающие в лицензируемом частотном спектре. Речь идет о модификациях существующих технологий сотовой связи (EC-GSM, NB-IoT и LTE-eMCC).

Второй тип - это сети, работающие в безлицензируемом частотной спектре, в частности, в диапазоне 800 МГц. Это сети на базе открытых протоколов, в частности, LoRa/LoRaWAN, и различные проприетарные разработки российских компаний («Стриж», XNB, Nb-Fi и др).

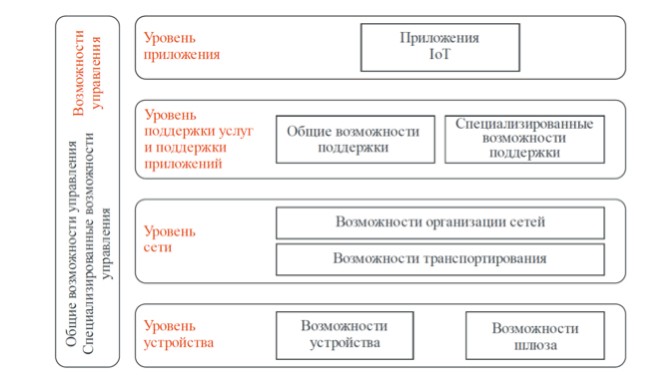

Концепция предполагает четырехуровневую модель работы сетей интернета вещей. На низшем уровне - уровне устройств - будут работать как конечные устройства, так и шлюзы. В роли шлюзов выступают точки доступа, соединенные с оконечными устройствами с использованием различных проводных и беспроводных технологий (ZigBee, Bluetooth, Wi-Fi и др). Далее шлюзы соединяются с интернетом посредством различных проводных и беспроводных технологий.

Слайд из утвержденной Минкомсвязи «Концепции узкополосных беспроводных сетей интернета вещей»

На уровне сети будут решаться задачи организации сетей и транспортировки информации.

Далее следует уровень поддержки услуг и поддержки приложений. На нем разнообразные приложения могут использовать общие возможности поддержки, например, общая обработка данных и управления базами данных. Далее следует уровень самих приложений интернета вещей.

Реестр российского интернета вещей

Авторы Концепции считают необходимым сформировать контролируемую с точки зрения управления и контроля сеть интернета вещей на территории России идентификаторов устройств, точек доступа, узлов телематических служб, элементов сети передачи данных общего пользования, однозначно определяющих каждое отдельное устройство и его тип, и правила разрешенного оборота, гарантирующих однозначную идентификацию устройств, процессов и иъ субъектов (Реестр ID).

Данный Реестр будет формироваться на основе международных рекомендаций по установлению форматов идентификаторов с учетом особенностей рынка связи в России. Применение устройств без использования разрешенных идентификаторов на территории России должно быть ограничено.

Слайд из утвержденной Минкомсвязи «Концепции узкополосных беспроводных сетей интернета вещей»

Узлы телематической связи и сети передачи данных общего пользования, хранилища данных и прочие элементы, входящие в инфраструктуру интернета вещей, участвующие в предоставлении услуг абонентам, должны находиться на территории России. Изготовители оборудования или операторы связи должны будут получить в уполномоченном органе требуемую емкость идентификаторов, входящих в Реестр, и установить идентификаторы в устройства и точки доступа, входящие в персональные сети абонентов, которые поступают в свободную продажу на российский рынок.

Оператор услуг связи для предоставления услуг интернета вещей на территории России должен будет получить в установленном порядке лицензию на предоставление услуг связи в сетях передачи данных или телематической связи. Абоненты, при заключении договоров на услуги связи, должны будут получить у оператора идентификаторы. Такой набор мер обеспечит невозможность предоставления услуг по мониторингу и управлению персональными сетями интернета вещей несанкционированными организациями.

Проблема идентификации абонентов интернета вещей

Авторы Концепции указывают, что введение в интернете вещей однозначной идентификации источников информации и получаемой информации обеспечит возможность накопления больших данных от разнородных систем сбора информации и создания алгоритмов обработки таких данных с целью выявления действий по оптимизации тех или иных процессов в экономике в целом или в конкретном приложении.

Эта задача усложняется из-за наличия большого числа систем идентификации устройств интернета вещей, причем на разных уровнях типовой архитектуры интернета вещей могут существовать разные подходы к идентификации. Например, на сетевом уровне устройствам могут присваиваться IP-адреса для маршрутизации данных, но они могут быть динамическими без возможности использования в качестве уникального идентификатора.

А во многих узкополосных беспроводных сетях интернета вещей адресация по IP и вовсе может не использоваться из-за ее слабой энергоэффективности. В то же время от уровня к уровню идентификация устройств может подменяться, то есть оконечному устройству с определенным физическим адресом на канальном уровне сначала назначается соответствующий логический адрес на сетевом уровне, которые в последствии может быть заменен на идентификатор на уровне платформы.

Для узкополосных беспроводных сетей связи могут рассматриваться системы идентификации, которые предполагаются в качестве основы на сетевом уровне, а также для использования на более высоком уровне. Так, для систем интернета вещей, основанных на технологиях сотовой связи, существует система идентификации на основе 15-значного телефонного номера в формате MSISDN, описанная в рекомендациях Международного союза электросвязи (МСЭ).

Однако для обслуживания устройств в глобальном масштабе такого объема номеров может быть недостаточно. По этой причине в наборе стандартов 3GPP (консорциум для разработки стандартов мобильной связи) для межмашинных коммуникаций существует вариант работы устройств без MSISDN на основе назначения внутрисетевых идентификаторов. Для глобального доступа к таким устройствам из внешних сетей определен формат нового внешнего идентификатора на основе формата IETF RFC 4282, который позволяет привязывать устройства к доменным именам.

Такой тип идентификаторов может использоваться в тех устройствах интернета вещей, где не назначается номер в формате MSISDN. При этом связь между внешним идентификатором и конкретным устройством внутри сети предполагается осуществлять по номеру IMSI (международный идентификатор мобильных абонентов). Но IMSI также имеет 15-значный номер, кроме того, данный формат нумерации подвержен клонированию и подделкам.

Технологии узкополосного беспроводного интернета вещей, работающие в безлицензируемом спектре, вообще не имеют универсального метода идентификации и адресации. Так, стандарты Sigfox и GoodWan обеспечивают идентификацию устройств на уровне облачной инфраструктуры соответствующих стандартов по 32-битному идентификатору, который дает возможность дать уникальный идентификатор порядка 4,3 млрд устройств.

В сетях loRaWAN для идентификации используется 64-битный номер в формате IEEE EUI-64, привязанный напрямую к 48-битному MAC-адресу. При этом адресное пространство LoRaWAN фактически привязано к MAC-пространству адресов IEEE (порядка 281 трлн комбинаций).

Возможные решения для единой идентификации пользователей интернета вещей для России

Для создания более универсальной системы идентификации в рамках МСЭ разрабатывается новая рекомендация «Internet of Things Naming Numbering Addressing and Identifiers» («Адресация и идентификация устройств интернета вещей»). Она рассматривает возможность расширения стандартной телефонной нумерации в коде «868», определенном для межмашинных коммуникаций, без привязки к территории.

Предполагается, что данная 15-символьная конструкция, изначально определенная для устройств с телефонным номером, может быть расширена до универсального номера. В частности, в случае расширения алфавита кодирования с использованием всех четырех бит в шестнадцатеричном коде данный идентификатор позволит описать до 255 трлн устройств, или, например, выделить каждой стране не менее 1 трлн идентификаторов. Если же расширить кодирование до 8 бит на символ, то есть до полного ASCII-кода (стандартная кодировка символов в ЭВМ), то ресурс идентификаторов будет практически неограничен.

Также в рамках МСЭ стандартизирована технология идентификации Digital Object Architecture (DOA), управляемая некоммерческой неправительственной организацией DONA Foundation. Глобальная система DOA предполагает развертывание и функционирование нескольких администраторов, равно представляющих различные регионы мира.

Сама Dona Foundation управляется советом, который состоит из представителей региональных администраторов и членом которого является Россия. В 2018 г. в России был развернут национальный администратор системы DOA - MPA.

Авторы Концепции указывают, что DOA обеспечивает подлинно международное управление и независимость распределения ресурсов идентификации. Использование идентификации на базе DOA позволит учитывать все существующие уникальные идентификаторы (MAC, IMEI, ID, Pv4/IPv6 и др.), обеспечив привязку устройств и приложений интернета вещей без привязки к конкретному идентификатору.

В основе концепции DOA лежит понятие цифрового объекта - структуры обнаружения информации по управлению определением идентичности. Для управления цифровыми объектами в DOA используются три архитектурных компонента: масштабируемая и распределенная система идентификаторов и резолюции цифровых объектов; репозитарии доступа и управления цифровыми объектами и реестры для поиска и обнаружения объектов.

Система резолюции связывает идентификаторы с информацией о состоянии цифровых объектов. К примеру, такая информация может содержать местонахождение данного объекта в интернете или требование к доступу, информацию об аутентификации и т.п. Создатель объекта или авторизованный администратор предоставляет эту информацию с использованием инфраструктуры публичных ключей, которая интегрирована в DOA. Технология публичных ключей предполагает использование двух ключей для шифрования - публичного и частного.

Авторы Концепции считают, что в перспективе для всех сетей интернета вещей следует ввести идентификацию устройств на основе схем, рассматриваемых в МСЭ, в частности, DOA, при условии обеспечения государственного суверенитета в использовании выбранной системы идентификации. При этом идентификацию целесообразно вводить на более верхних уровнях типовой архитектуры между сетевым уровнем и сервисной платформой или на уровне сервисной платформы, сохранив при этом собственные методы идентификации внутри радиоинтерфейса узкополосных беспроводных сетей связи интернета вещей или внутри сетевого уровня.

Как спецслужбам контролировать трафик интернета вещей

Появление единой системы уникальных идентификаторов поможет облегчить решение задачи подключения сетей интернета вещей, присоединенные к сетям связи общего пользования, к системе оперативно-розыскных мероприятий (СОРМ), обеспечивающей спецслужбам перехват данных от абонентов связи. Интерес для правоохранительных органов может представлять анализ не только по отдельным пользователям и их группам, но и комплексный анализ больших массивов данных для поиска различных корреляции, в том числе с учетом данных, получаемых из других источников.

Индивидуальный формат структуры передаваемых данных может быть свойствен не только каждому отдельному сценарию применения, но и каждому конкретному набору настроек. Это создает вариативность структуры данных, усложняя проведение комплекскного анализа, даже с применением современных методик обработки больших данных, подчеркивают авторы Концепции. Кроме того, криптографическая защищенность передаваемых данных в интернете вещей осложняет легальный перехват на уровне транспортных каналов.

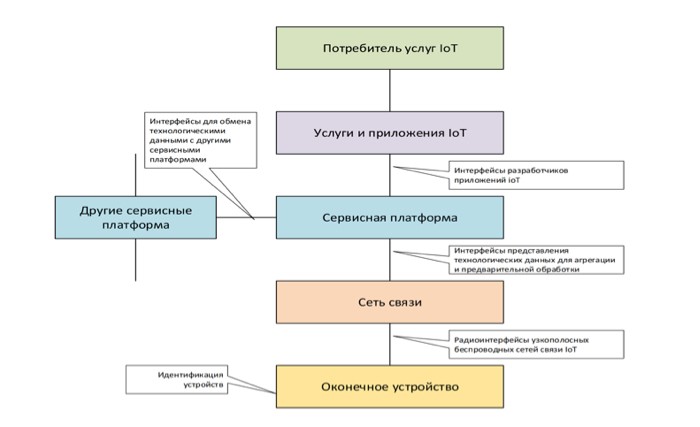

В предлагаемой архитектуре сетей интернета вещей кандидатами на взаимодействие с техническими средствам СОРМ могут быть интерфейсы представления технологических данных для агрегации и предварительной обработки, интерфейсы разработчиков приложений интернета вещей и интерфейсы для обмена технологическими данными с другими сервисными платформами. Наиболее приоритетной являются последняя группа интерфейсов.

Для эффективной работы СОРМ необходимо будет ограничить информационный обмен устройств интернета вещей таким образом, чтобы все передаваемые данные и факты о событиях могли быть структурированы и сохранены сервисной платформой интернета вещей. Также необходимо будет предусмотреть возможность организации пассивного съема информации, передаваемой по каналам связи между оконечными устройствами и сервисной платформой интернета вещей, и ее передачи на технические средства СОРМ.

При этом должен быть предусмотрен ограниченный перечень сценариев, для которых в качестве исключений допускается информационный обмен без использования сервисной платформы интернета вещей. Для каждого из таких сценариев должен быть определен и согласован альтернативный способ сбор и хранения информации, необходимой для проведения оперативно-розыскных мероприятий.

Российский интернет вещей на отечественной криптографии

Также целесообразным является разработка систем требований по криптографической защите радиоинтерфейсов узкополосных беспроводных сетей связи интернета вещей, в который была бы введена классификация применений, требующих использования тех или иных видов криптографии. Для критически важных применений должны быть установлены требования по использованию отечественных алгоритмов криптографии.

Данное требование проще всего будет реализовать в узкополосных сетях интернета вещей, основанных на сотовых сетях. Здесь предусмотрена возможность замены алгоритмов шифрования без модификации сети радиодоступа за счет замены алгоритмов в SIM-картах и системах аутентификации. Так, для технологии NB-IoT данные ключи загружаются в UICC (расширенный стандарт микропроцессорной карты) в защищенном режиме, а также специально хранятся в ядре сети для однозначной аутентификации абонента.

Для интернета вещей разработан стандарт встраиваемой карты eUICC, который, в отличие от отдельной SIM-карты, выполнен в виде распаиваемой платы с пониженным энергопотреблением. Кроме того, если в SIM-картах запись профиля осуществляется на программаторе, то в eUICC данные оператора и обновление постоянных ключей и алгоритмов шифрования возможно и по радиоканалу. В условиях интернета вещей, когда менять ключи рекомендуется не реже чем раз в пять лет, данный механизм является наиболее восстребованным.

В узкополосных беспроводных сетях интернета вещей, работающих в безлицензируемом спектре, ситуация сложнее: здесь замена криптографических алгоритмов может быть сопряжена с более существенными доработками оборудования сети радиодоступа. Стандартизированные аналоги eUICC в данных сетях отсутствуют, а обмен ключами шифрования между радиомодулем и контроллером может быть перехвачен.

Обязательное применение открытых протоколов и форматов обмена данными

Другой проблемой для интернета вещей является совместимость различных систем и интерфейсов. Использование большого числа закрытых стандартов и несовместимых интерфейсов не позволяет объединять и обрабатывать данные от различных источников без трудоемких и дорогостоящих доработок. Более того, отсутствие открытых и доступных для всех стандартов создает ситуацию жесткой привязки клиентов услуг интернета вещей к поставщикам платформ и сервисов, что может создавать риски монополии или необснованного отключения от таких услуг со стороны поставщика.

В связи с этим возникает необходимость установления общих требований и норм по использованию открытых стандартов и интерфейсов для реализации недискриминационного доступа к узкополосным беспроводным сетям связи интернета вещей, в особенности на верхних уровнях типовой архитектуры. Для критичных применений следует установить стандарты на структуру первичных данных, например, стандартные поля для показаний счетчиков, транспортных данных и тп.

Авторы Концепции считают необходимым определить на национальном уровне ключевые международные стандарты общих протоколов и интерфейсов для создания открытой экосистемы интернета вещей и недискриминационного доступа к сервисным платформам интернета вещей, которые впоследствии должны быть внедрены участникам рынка интернета вещей вне зависимости от конкретной технологии радиодоступа. Исключения можно оставить только для ведомственных и технологических сетей связи.

Опасения участников рынка

В пресс-службе оператора связи «Эр-Телеком» (построил сеть интернета вещей на базе технологии LoRa) предупреждают о возможных негативных моментах от реализации данной Концепции. «Ограничение на ввоз оборудования интернета вещей осложнит развитие интернета вещей в стране, поскольку собственных стандартов и технологий у нас нет. Процесс должен быть постепенным и ключевая задача – сохранить рынок конкурентным для того, чтобы у операторов сохранялся доступ к ведущим технологическим решениям».

Поделиться

Поделиться