В Telegram-каналах о финансах распространяется троян, ворующий данные

Специалисты «Лаборатории Касперского» выявили вирус, который появился в Telegram-каналах о финансах. Вирус-троян позволяет хакерам удаленно управлять компьютером жертвы, и таким образом, воровать ценные данные.

Активная вредоносная программа

В «Лаборатории Касперского» предупредили пользователей, что хакеры начали распространять вредоносное программное обеспечение (ВПО) через телеграм-каналы на тему финансов и трейдинга.

По информации РБК, сам вирус зашит в файлы с расширениями .ink, .com, и .cmd, и если пользователь открывает их — вирус установится на устройство. Вредоносное программное обеспечение (ПО) позволяет хакерам удаленно выполнять команды на зараженном устройстве и красть данные.

Читатели Telegram-каналов на тему финансов и трейдинга под особым риском. Многие ценные бумаги и другие активы подвержены волатильности, и поэтому их котировки постоянно меняются. Читатели активно следят за различными новостями, ведь это связано с возможностью быстрого заработка, так и быстрой потерей своих вложений, если динамика котировок не подтвердит ожидания трейдера.

Эксперты по информационной безопасности (ИБ) объяснили, что загрузка файлов из приложений, подобных Telegram, может показаться пользователям менее опасной, чем скачивание из интернета. Ранее злоумышленники заражали устройства и через другие платформы для общения, например Skype.

Специалисты «Лаборатории Касперского» рекомендует российским компаниям давать актуальную информацию о киберугрозах ИБ-специалистам, а также регулярно проводить тренинги для сотрудников и использовать комплексные ИТ-решения для защиты бизнеса.

Масштаб киберугроз лишь растет

Все больше и больше людей оказываются жертвами киберпреступников, которые запустили масштабную вредоносную кампанию, используя поддельные сайты Skype, Google Meet и Zoom. Хакеры крадут персональные данные, подслушивают разговоры и получают доступ к контактам пользователей. Особенно пользователи на операционных системах (ОС) Android и Windows находятся в зоне риска.

По информации ИБ-специалистов, существует несколько мер предосторожности, чтобы избежать киберпреступников. Нужно быть внимательным при использовании видеосвязи. Киберпреступники создают поддельные сайты, которые точно копируют официальные ресурсы, и вводят пользователей в заблуждение. Поэтому будьте осторожны, чтобы не перейти по неподтвержденным ссылкам. Следующая мера предосторожности заключается в том, чтобы проверить URL-адрес сайта, прежде чем скачивать приложение. Установка подозрительных приложений из интернета может привести к взлому вашего устройства и установке трояна удаленного доступа (RAT), что дает хакерам полный контроль над пользовательским устройством и данными на нем. Будьте особенно осторожны при установке приложений на смартфоны с ОС Android и Windows.

Однако киберпреступники не останавливаются только на компьютерах, они также злоупотребляют видеоконференционными сервисами для кражи данных. Вирусы DCRat и NjRAT специально разработаны для этой цели на компьютерах, а для смартфонов используется SpyNote.

По информации «Лаборатории Касперского», хоть большинство ИТ-специалистов осознают, что безопасность видеоконференций уязвима, и что злоумышленники могут взломать звонки. Не многие понимают и растущую опасность «Zoom-бомбардировки», когда неавторизованные лица мешают разговорам неприемлемым контентом. ИТ-угроза может возникнуть и при небрежном открытии сообщений в популярном мессенджере WhatsApp.

Кибератаки на телеком, ИТ-компании и промышленность в России

В августе этого года компания 4Rays, входящая в ГК «Солар» обнародовала данные по своим расследованиям ИТ-инцидентов в первое полугодие. Отчет подготовлен отделом расследования инцидентов, поэтому включает сведения о тех случаях, когда в компанию обратились за расследованием компьютерной атаки. Количество случаев обращений за расследованием увеличилось за год на 60%. Однако в отчете в основном обсуждается деятельность хакерских группировок, а нанесенный российским компаниям ущерб не раскрывается.

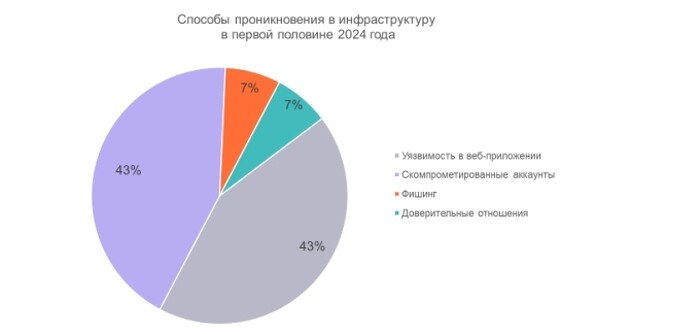

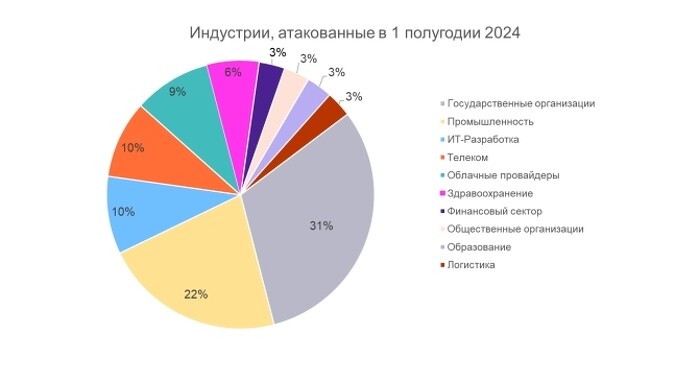

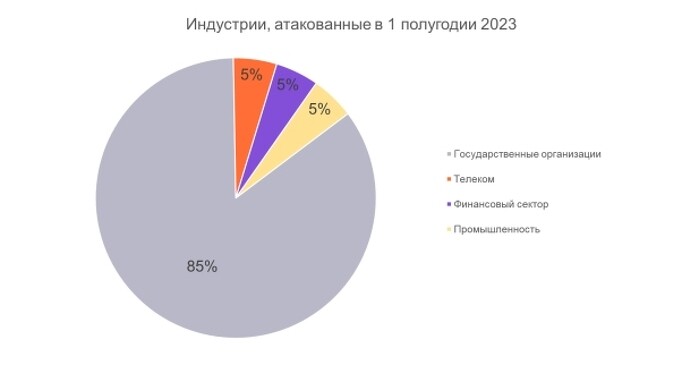

В соответствии с опубликованными данными 4Rays, за прошедшие полгода серьезные изменения произошли в активности хакерских группировок, которые атакуют цели на территории России. Если в первом полугодии прошлого года 85% хакерских ИТ-атак были направлены против государственных ресурсов, то теперь доля государственных жертв снизилась до 31%, но сильно увеличилось количество ИТ-атак на предприятия промышленности до 22%, телекома и ИТ-разработчиков по 10%. При этом лидером по целям атак все равно остается государственный сектор.

При этом доля кибератак на компании в финансовом секторе сократилась с 5% до 3%, ведь данный сектор отличается повышенными требованиями в ИБ и уже выстроенной системой защиты вплоть до создания отраслевого центра реагирования ФинЦЕРТ. В то время как промышленные компании, телеком и ИТ-разработчики, хотя и имеют привлекательные для хакеров финансовые ресурсы, уделяют ИБ не так много внимания.

Эксперты 4Rays отмечают и изменение, а также состав хакеров. Если в I полугодии 2023 г. более трети всех нападающих (35%) составляли хулиганы-хактивисты (скрытные киберэксперты или группы, которые специализируются на проникновении в организации с целью получения разведывательной информации тем или иным способом), то в I полугодии 2024 г. их уже совсем не стало. При этом сильно увеличилась доля наемников – с 10% в 2023 г. до 44% в 2024 г.

Поделиться

Поделиться