Совершена и отражена самая мощная DDoS-атака в истории

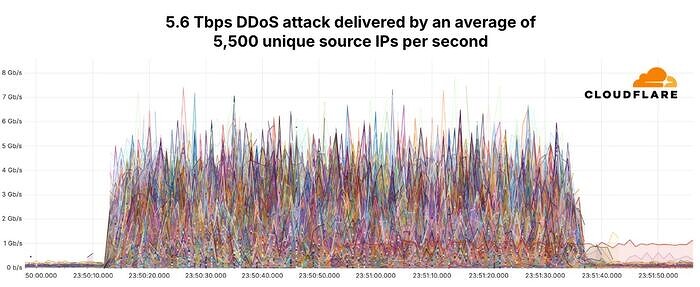

Специалисты по киберзащите из компании Cloudflare рассказали о крупнейшей на сегодняшний день DDoS-атаке, мощность которой доходила до 5,6 ТБ/с. Кибератака осуществлялась с помощью Mirai-ботнета, в который входят 13 тыс. взломанных устройств. Прошлый же рекорд в области кибератак был установлен осенью 2024 г., тогда мощность атаки достигла 3,8 ТБ/с.

Рекордная DDoS-атака

Компания Cloudflare зафиксировала рекордную кибератаку типа DDoS с пиковым значением 5,6 ТБ/с, об этом говорится в материале на сайте ИТ-компании.

По данным Cloudflare, ИТ-атака осуществлялась с помощью ботнета Mirai, в который входят 13 тыс. взломанных устройств. Изначально три молодых хакеры Парас Джа (Paras Jha), Далтон Норман (Dalton Norman) и Джосайя Уайт (Josiah White) создали Mirai как часть аферы в игре Minecraft. Их первоначальная цель состояла в том, чтобы запустить схему вымогательства путем отключения серверов Minecraft и начать защитный рекет. После того как пользователь сети под ником Anna Senpai, которого следователи считают псевдонимом Параса Джа, опубликовал исходный код Mirai в сети, и ботнет мутировал. Mirai - это японское имя, которое в переводе означает «будущее». Согласно чату между Anna Senpai и исполнительным директором Робертом Коэльо (Robert Coelho) ProxyPipe, ботнет Mirai был назван в честь японского аниме-сериала Mirai Nikki.

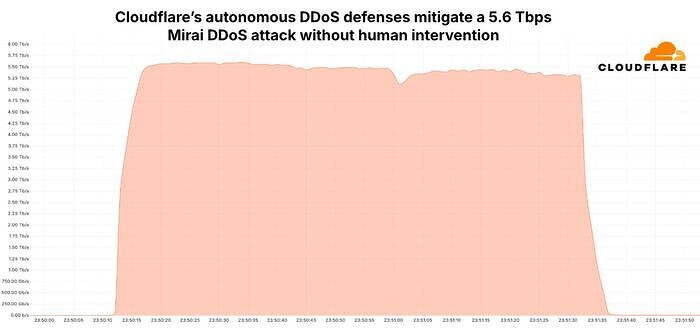

По данным Cloudflare, UDP-атака произошла еще 29 октября 2024 г. и была нацелена на неназваного интернет-провайдера из Восточной Азии. С помощью DDoS хакеры пытались увести ИТ-сервисы цели в оффлайн. ИТ-атака длилась всего 80 секунд, не оказала практически никакого влияния на компанию-жертву и не спровоцировала никаких предупреждений, поскольку обнаружение и устранение ИТ-инцидента произошли в автономном режиме.

Американская компания Cloudflare, предоставляющая услуги CDN, защиту от DDoS-атак, безопасный доступ к ресурсам и серверы DNS. Сервисы компании работают как обратный прокси для сайта. Главный офис компании находится в Сан-Франциско, есть офисы в Лондоне, Сингапуре, Шампейне, Остине, Бостоне и Вашингтоне. ИТ-компания обслуживает примерно 20% всего интернет-трафика и блокирует в среднем 165 млрд угроз ежедневно. Каждый вход в ИТ-систему, запрос и ответ, проходящие через сеть, усиливают машинное обучение (ML) от Cloudflare, которое они применяют для обнаружения и блокирования ИТ-угроз еще до того, как они достигнут клиентов компании.

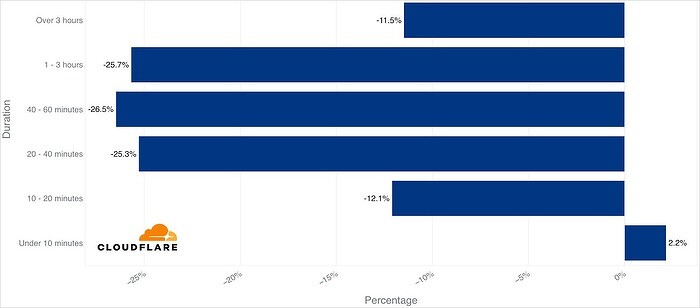

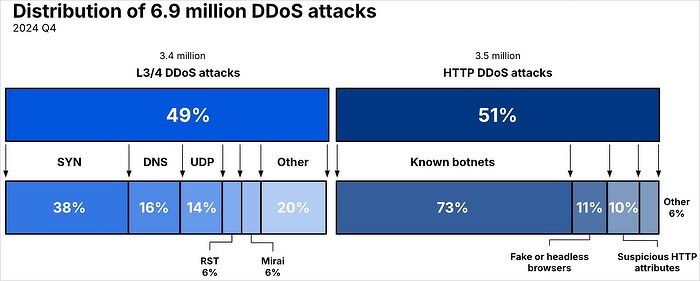

При этом специалисты Cloudflare предупреждают, что DDoS-атаки становятся более кратковременными. В итоге люди не успевают среагировать на них, проанализировать трафик и применить меры защиты. Так, примерно 72% HTTP- и 91% DDoS-атак сетевого уровня (Layer 3/Layer 4) завершились менее чем за 10 минут и только 22% HTTP- и 2% DDoS-атак длились более часа. Также в компании сообщают, что такие короткие всплески трафика обычно приходятся в периоды пиковой нагрузки, например, во время праздников и сезона распродаж. Это служит основой для вымогательских DDoS-атак, которые так же продемонстрировали заметный рост (78%) по сравнению с предыдущим кварталом и на 25% по сравнению с 2024 г., достигнув пика в сезон рождественских праздников.

Прошлый рекорд

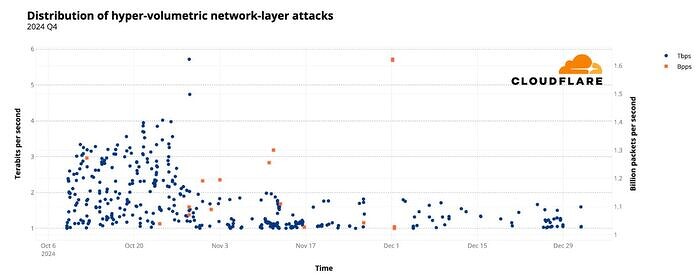

Прошлый рекорд в области DDoS-атак был установлен осенью 2024 г., ведь тогда мощность самой кибератаки достигла 3,8 ТБ/с и 2,14 млрд пакетов в секунду (Pps). ИТ-атака была направлена на некоего клиента неназванного хостинг-провайдера, который пользуется услугами Cloudflare.

По данным Cloudflare, что гиперобъемные DDoS-атаки стали происходить чаще, и эта тенденция была хорошо заметна уже в III квартале 2024 г., а в IV квартале года кибератаки регулярно превышали 1 ТБ/с. Также на 175% увеличилось число ИТ-атак, превышающих 100 млн пакетов в секунду, а 16% таких кибератак и вовсе превысили 1 млрд пакетов.

Тренды 2024 года

Как сообщили CNews представители Positive Technologie, ИТ-компания выяснила, в каких направлениях развивается рынок дарквеба. В качестве главных трендов теневых площадок эксперты выделяют распространение ИТ-сервисов по подписке, рост популярности услуг по модификации вредоносного программного обеспечения (ВПО), формирование рынка дешевых вредоносов и создание комфортных условий для киберпреступности.

Специалисты отмечают, что дарквеб часто воспринимается как мир без правил, однако в действительности индустрия работает по принципам легального рынка. Например, высокая конкуренция стимулирует продавцов постоянно улучшать товары и услуги, выстраивать доверительные отношения с клиентами, укреплять свои бизнес-позиции. Кроме того, в дарквебе широко используются инструменты маркетинга для привлечения заказчиков: так, например, один из дарк-форумов запустил акцию в честь черной пятницы, предложив скидку 50% на все тарифные планы, в том числе повышение привилегий аккаунта. Площадки на киберпреступном рынке стремятся и защитить собственные системы от атак, например для безопасности пользовательских данных и средств они проводят программы багбаунти и внедряют гарант-сервисы.

В числе ключевых трендов развития рынка преступных киберуслуг аналитики выделяют распространение сервисов по подписке: эта бизнес-модель наиболее популярна в сегментах ВПО, фишинговых и DDoS-атак. Злоумышленники на определенный период приобретают подписку, в которую могут входить готовые наборы ИТ-инструментов, инструкции по их использованию и услуги технической поддержки. По прогнозам экспертов, подписочная модель в скором времени может проникнуть в сегмент эксплойтов и в полной мере затронуть теневые форумы.

Другой тренд связан с использование вредоносов остается самым популярным методом атак на организации, в III квартале 2024 г. на его долю пришлось 65% случаев. На теневом рынке появляются аналоги легальных ИТ-сервисов для проверки файлов: результаты анализа помогают злоумышленникам делать ВПО невидимым для средств защиты. Кроме того, набирают популярность услуги по модификации вредоносов с учетом специфики атак и особенностей жертв. Эксперты Positive Technologie также отмечают тенденцию формирования рынка дешевого ВПО, в частности шифровальщиков. Ведь хакеры могут использовать такие программы в атаках на средний и малый бизнес, действуя независимо и не выплачивая проценты от выкупа владельцам или продавцам, как это часто бывает в случае с крупным ВПО.

Поделиться

Поделиться